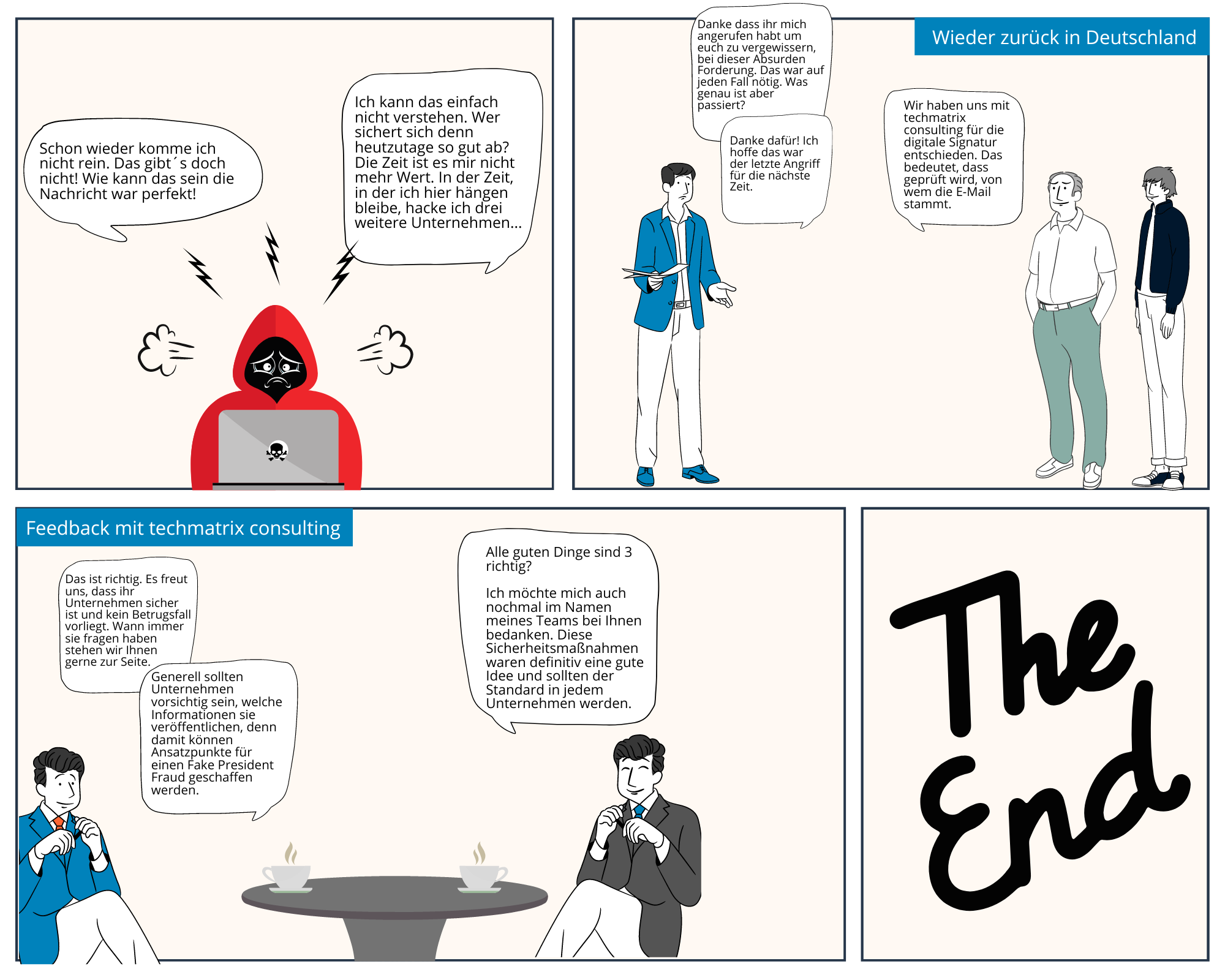

Ein weiterer Tag beginnt

Auch an diesem Arbeitstag möchte der Chef keine Zeit verlieren und bittet seine Sekretärin um die Organisation eines Teammeetings. „Guten Morgen. Könntest du bitte auch für heute ein Teammeeting einstellen? Den Vorfall von gestern sollten wir nochmal gemeinsam besprechen„, bittet er sie. „Das ist eine sehr gute Idee. Wer weiß, wem die nächste E-Mail gewidmet ist„, entgegnet sie ihm. „Geplant heute um 15 Uhr„, kommt es kurze Zeit später zurück.

15:00 Uhr im Meetingraum

„Hallo zusammen„, beginnt der Chef seine Ansprache. „Gestern ist bei uns folgendes passiert, worüber ich gerne kurz alle hier aufklären möchte. Dies ist wichtig und sollte nicht unterschätzt werden„, fährt er fort. Gespannt hören alle Mitarbeiter:innen zu, denn das hört sich nach einer größeren Sache an. „Wir haben gestern eine E-Mail mit einem Anhang erhalten, bei der glücklicherweise die Ausführung des Anhangs geblockt wurde. Der Betreff war plausible, da es sich um die jährlichen Mitarbeitergespräche gehandelt hat“, erzählt er weiter. „Ich bitte euch alle, trotz des unternehmensweiten, eingestellten Schutz für Windows, eure E-Mails, besonders die Anhänge zu überprüfen und nicht einfach so zu öffnen. Eventuell kannst du hier etwas mehr erzählen?“, richtet er sich an seinen System Admin. „Gerne. Nach dem Versuch, den Anhang zu öffnen, erschien die Meldung NICHT AUSFÜHRBAR. Spätestens bei dieser Meldung sollten eure Alarmglocken läuten“, berichtet er. „Dieser eingestellte Schutz ist generell sehr gut und verhindert frühzeitig, wenn etwas nicht stimmt, jedoch sollten wir an alle E-Mails mit Vorsicht herantreten, damit wir keinen ungewollten Zugang zum Unternehmen ermöglichen“, berichtet er weiter. „Wahnsinn wie gut Hacker schon geworden sind“, kommt es aus der hinteren Reihe gerufen. „Ja genau! Und deswegen sollten wir mit etwas mehr Aufmerksamkeit an diese Themen herantreten. Ich danke euch allen für eure Aufmerksamkeit“, mit diesen Worten beendet der Chef das Teammeeting und wendet sich seiner alltäglichen Arbeit zu.

Zur selben Zeit

„Das kann einfach nicht sein. Gleich zweimal bin ich fehlgeschlagen. Das ist mir noch nie passiert!„, ärgert sich der Hacker. Auch der schadhafte E-Mail Anhang ist ohne Erfolg gewesen, weshalb er sich jetzt eine weitere, sehr bekannte und durchaus beliebte Masche sucht, um dennoch in das Unternehmensnetzwerk zu gelangen. „Jetzt aber! Das klappt mich Sicherheit. Wer hält schon einem Fake President Fraud stand, wenn der Chef doch schreibt„, grinst er voller Vorfreude. „Wollen wir doch mal sehen, wie resistent die Finanzabteilung ist„. Für unseren Hacker beginnt jetzt die ausführliche Recherche zu den Beteiligten des Unternehmens, die internen Abläufe und ganz wichtig, die Verantwortlichen in der Finanzabteilung. „Und was haben wir denn da?„, freut er sich. „Geschäftsführung auf dem Weg nach Oslo zu Kundenterminen. Na wenn das kein guter Aufhänger ist, dann weiß ich auch nicht. Das kommt doch wie gerufen für mich„, denkt er sich.

Auf nach Oslo

Die erste Geschäftsreise seit langem steht an und der Chef packt noch die letzten Sachen aus dem Büro zusammen. „Ist alles soweit vorbereitet?„, frägt er sicherheitshalber nochmal bei seiner Sekretärin nach. „Natürlich! Das Taxi steht bereit. Ich wünsche Ihnen einen guten Flug und gutes Gelingen in Oslo„, antwortet sie ihm. „Ich melde mich aus Oslo bei euch, um das weitere Vorgehen zu besprechen„, entgegnet der Chef auch seinem System Admin. „Das hört sich gut an. Wir warten auf eine Rückmeldung von Ihnen. Und guten Flug!„, antworten sie.

In Oslo angekommen trifft sich unser Chef mit seinen Kunden zur Besprechung des weitern Projektvorgehens. Beide Parteien sind sich über die kommenden Abläufe, die Verantwortlichen und die Zahlung einig. Noch bevor er aber bei seinem Team anrufen kann, um ihnen die gute Nachricht zu überbringen kommt ihm jemand anderes zuvor.

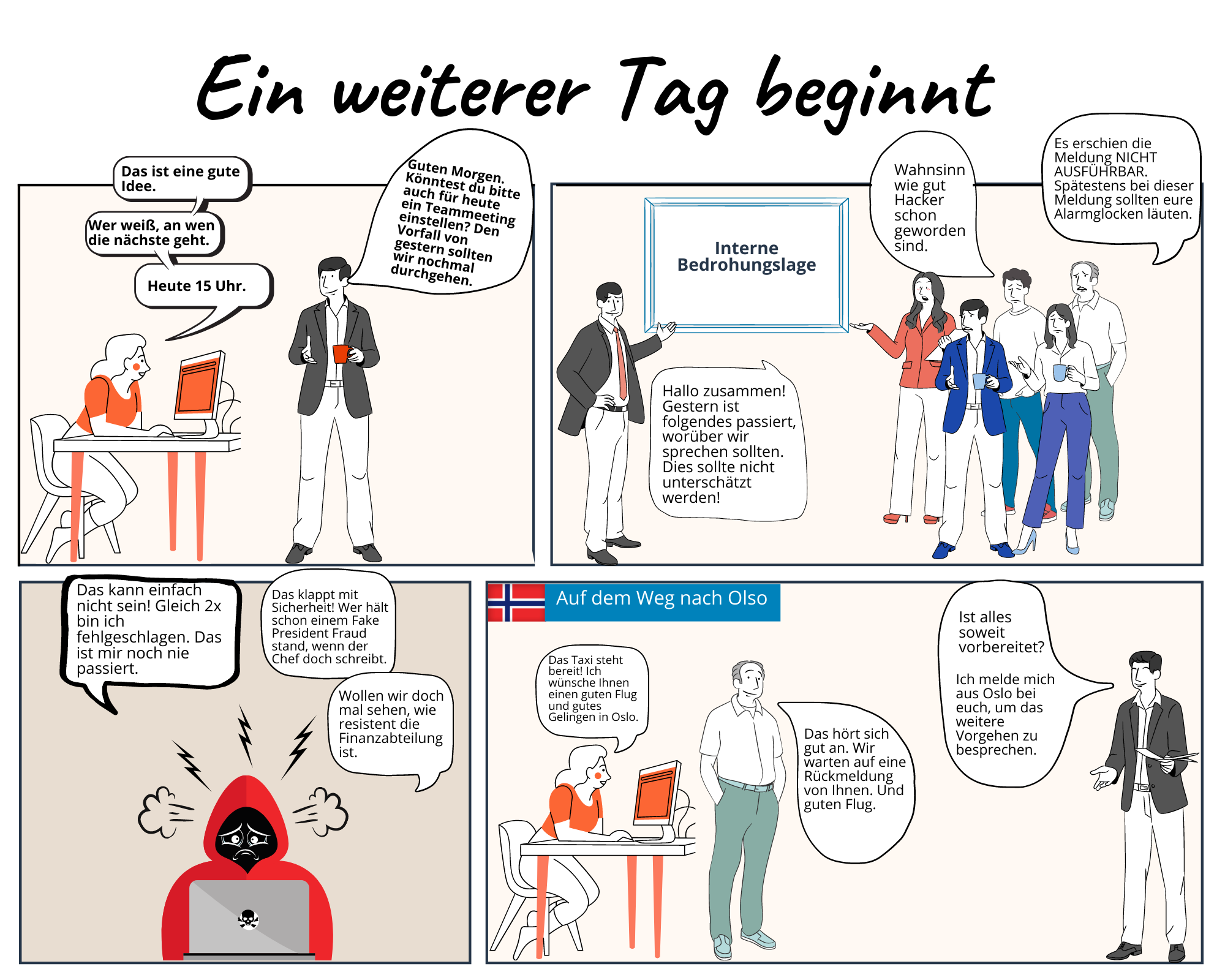

Im Büro

„Für heute verabschiede ich mich. Bis Morgen!„, mit diesen Worten geht der Leiter der Finanzabteilung in Richtung der Tür. „Falls etwas ist, kannst du mich gerne anrufen. Ansonsten hast du für heute die Verantwortung und die Entscheidungen. Da sollte aber eigentlich gar nicht so viel kommen heute„, bespricht er noch kurz mit seinem Assistenten, der ihn heute vertritt. „Alles klar. Dann weiß ich Bescheid, danke!„, kommt es zurück.

Kurze Zeit später ploppt eine E-Mail im Postfach des Assistenten auf. Bitte um eine schnelle Ausführung!! „Das hört sich doch komisch an, die Nachricht kommt von unserem Chef. Der ist doch gerade in Oslo, soweit ich weiß„, denkt sich unser Assistent. Natürlich öffnet er gespannt die Nachricht, die ja eine gewisse Dringlichkeit vermittelt. „Es geht um 1 Million EURO„, sichtlich schockiert reagiert der Assistent auf diese Bitte. „Bitte schnellstmöglich an folgendes Konto überweisen XXXXXX. Es geht um eine wichtige Zusammenarbeit, die nur heute abgeschlossen werden kann„, ließt er weiter. „Ich bitte um eine gewisse Diskretion bei diesem Anliegen„, steht es ganz deutlich am Ende der E-Mail geschrieben. „Also etwas suspekt ist mir diese Anweisung ja schon. Aber sie kommt vom Chef direkt, also warum sollte hier etwas nicht stimmen?„, denkt sich unser Assistent.

Bei genauerem hinsehen entdeckt er folgenden Hinweis in der E-Mail

„Probleme mit der Signatur? Das hört sich komisch an, vielleicht helfen mir die Details ja weiter„, denkt er sich und öffnet den Bereich der Details, um genauere Informationen zu dieser E-Mail zu erhalten.

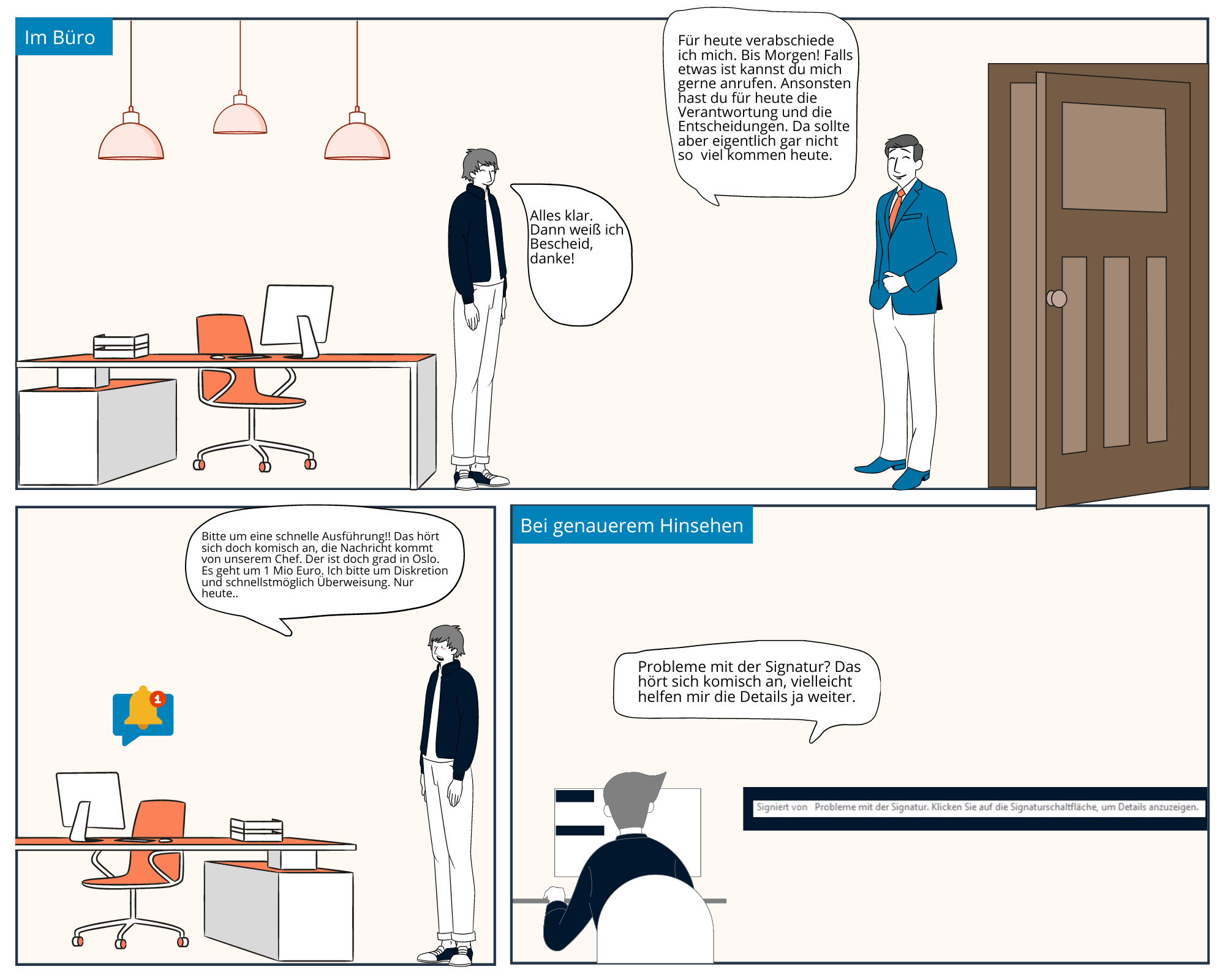

Im Detailfenster findet er folgende Informationen wieder. DIGITALE SIGNATUR: UNGÜLTIG

„Ich kenne mich hier zwar nicht optimal mit den technischen Gegebenheiten aus, aber das sieht zumindest sehr verdächtig aus. Vielleicht weiß einer unserer System Admin ja mehr darüber„. Kurze Zeit später ist ein Kollege aus der System-Verwaltung bei ihm im Büro und beide gehen die veranschaulichten Informationen erneut durch. „Das schaut verdächtig aus, besonders weil Betrüger gerne E-Mail mit gefälschten Adressen verschicken„, ist die erste Vermutung unseres System Admins. „Gemeinsam mit techmatrix consulting haben wir uns für die digitale Signatur entschieden, damit wir prüfen können, ob der Absender echt ist oder nicht. Leider können bei einer ungültigen Signatur mehrere Ursachen dahinter stecken. Wir können aber auch einfach sicherheitshalber in Oslo bei unserem Chef anrufen, und uns die Transaktion bestätigen lassen„, schlägt er dem Assistenten vor. „Das ist doch eine gute Idee. Dann kann sicher nichts schief gehen„, stimmt ihm der Assistent zu.

Zur selben Zeit in Oslo

Das Meeting mit dem Kunden ist bereits vorbei und der Chef freut sich auf eine Tour durch Oslo. RING RING! Das Telefon klingelt und verwundert schaut er auf den Bildschirm. „Warum ruft mein Team mich denn an?„, fragt er sich verwundert. „Hallo? Ich wollte mich später bei euch melden da alles gut verlaufen ist. Wie läuft es bei euch?„, erkundigt er sich. „Das sind gute Nachrichten!„, freut sich das Team. „Wir wollten nur nachfragen, ob die Überweisung in Höhe von 1 Mio Euro so richtig ist, da uns die E-Mail hierzu etwas seltsam vorkam„, erkundigt sich der Assistent. „Was für eine Überweisung und welche E-Mail?„, fragt der Chef verwundert nach. „Wir haben eine Forderung zu einer Überweisung von Ihnen heute erhalten hinsichtlich einer Zusammenarbeit mit einer Kontonummer aus Norwegen. Auch sollte ich hier sehr diskret vorgehen„, erklärt der Assistent ihm. „Davon höre ich zum ersten Mal. Ich würde einen Auftrag definitiv nicht auf diese Weise kommunizieren. Das Geld wurde noch nicht überwiesen oder?„, erkundigt er sich besorgt. „Nein nein. Wir waren uns auch unsicher und haben daher nochmal angerufen„, beruhigt er ihn. „Ok gut. Danke nochmal für den Rückruf. Wir besprechen die Situation dann nochmal, wenn ich wieder zurück bin. Und bitte, nichts überweisen„, beendet er das Gespräch.

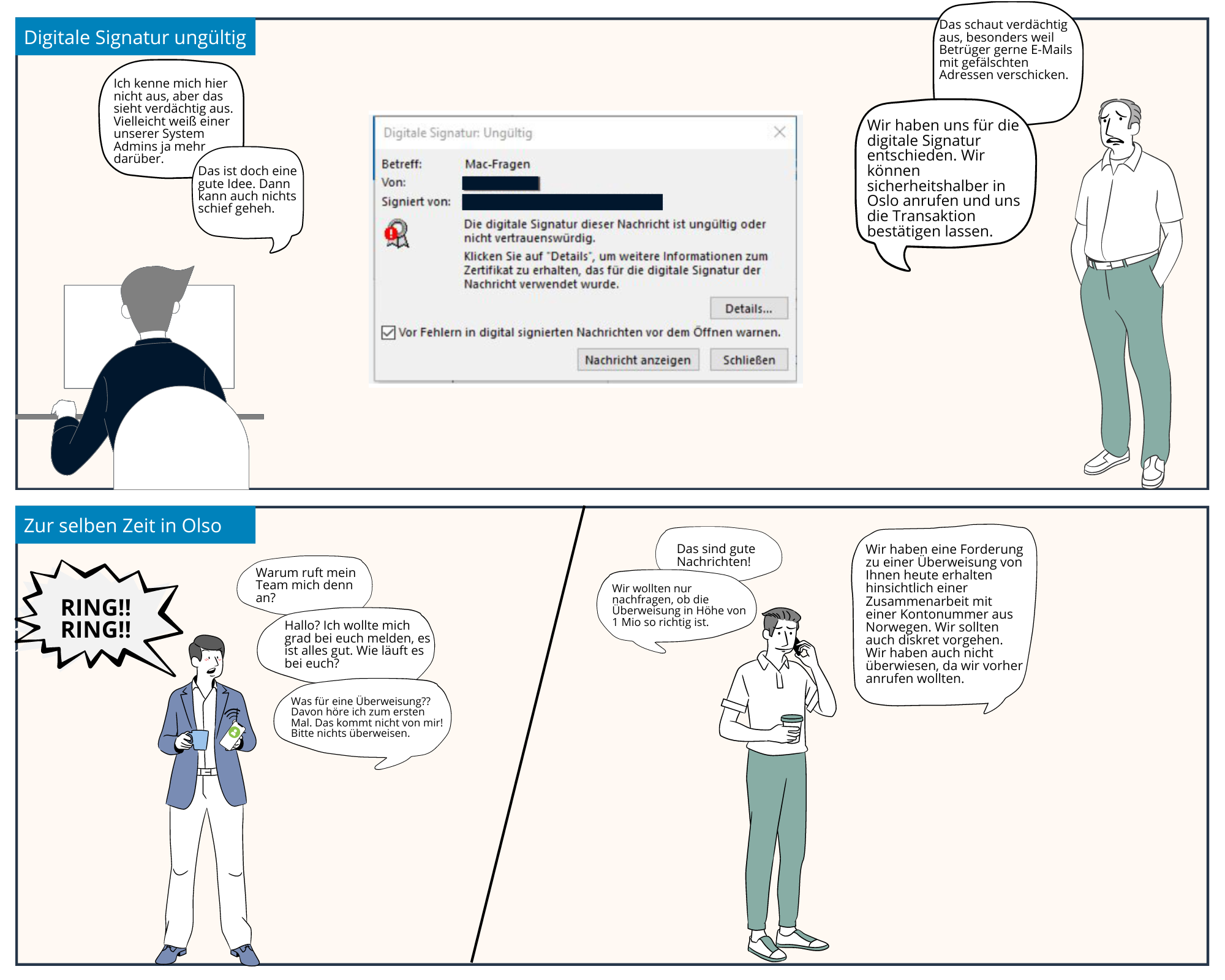

Der Hacker scheitert erneut

„Schon wieder komme ich nicht rein. Das gibt´s doch nicht!„, ärgert sich der Hacker. „Wie kann das sein, die Nachricht war perfekt„! Nach einer langen Zeit des Wartens muss er voller Frust feststellen, dass sich auch heute nichts getan hat. Der Zugang zum Unternehmen bleibt auch diesmal verwehrt. „Ich kann das einfach nicht verstehen. Wer sichert sich denn heutzutage so gut ab?„, sichtlich verärgert zieht der Hacker einen Entschluss. „Die Zeit ist es mir nicht mehr Wert. In der Zeit, in der ich an diesem Unternehmen hängen bleibe, hacke ich drei weitere Unternehmen„, mit diesen Worten fällt der Hacker den Entschluss sich anderweitig umzusehen.

Wieder zurück in Deutschland

„Willkommen zurück„, begrüßt ihn seine Sekretärin. „Hallo, ich hoffe ihr hattet keine allzu stressigen Tage hier„, antwortet er ihr. Kurze Zeit später trifft der Chef sich mit dem Assistenten und dem System Admin im Büro, damit sie den Vorfall der letzten Tage nochmal ausführlich besprechen können. „Vorab vielen Dank, dass ihr mich angerufen habt um euch zu vergewissern. Das war auf jeden Fall nötig bei dieser absurden Forderung„, bedankt er sich bei seinem Team. „Was genau ist aber passiert?„. „Wir haben uns gemeinsam mit techmatrix consulting für die digitale Signatur entschieden. Das bedeutet, dass geprüft werden kann, von wem die Email stammt„, erklärt ihm der System Admin. „Danke dafür! Dann können wir froh sein, uns hierfür entschieden zu haben. Ich hoffe das war wirklich der letzte Angriff für die nächste Zeit„, beendet der Chef das Gespräch.

Feedback mit techmatrix consulting GmbH

„Alle guten Dinge sind drei, richtig?„, schmunzelt der Chef bei seinem Feedbackgespräch mit techmatrix consulting. „Das ist richtig. Es freut uns auf jeden Fall, dass ihr Unternehmen sicher ist und kein Betrugsfall vorliegt„, entgegnet ihm die Geschäftsführung von techmatrix consulting. „Wann immer sie weitere Fragen haben stehen wir Ihnen sehr gerne zur Seite. Ich wünsche Ihnen und Ihrer Familie eine entspannte und angriffsfreie Weihnachtszeit. Generell sollten Unternehmen vorsichtig sein, welche Informationen sie veröffentlichen, denn damit können Ansatzpunkte für einen Fake President Fraud geschaffen werden„, ergänzt die Geschäftsführung. „Ich möchte mich auch nochmal im Namen meines Teams bei Ihnen bedanken. Diese Sicherheitsmaßnahmen waren definitiv eine gute Idee und sollten der Standard in jedem Unternehmen werden, ganz gleich der Größe“ erwidert unser Chef. „Und gut, dass sie uns daran auch noch erinnert haben. Das werden wir berücksichtigen„, fügt er hinzu.